Es

el modelo que nos proporciona un mecanismo apropiado para especificar distintas

políticas, y definir e implementar un control estricto (tanto para asociación estática

como dinámica)

Elementos

de la matriz de acceso:

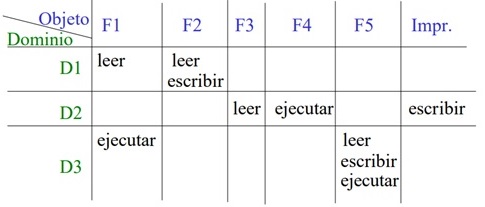

Filas > Dominios

Columnas > Objetos.

Celdas > Derechos de acceso.

Ejemplo

de una matriz de acceso:

Se

pueden incluir los dominios como objetos para indicar el cambio entre dominios

(conmutación).

Igualmente,

cada entrada de la matriz puede incluirse como un objeto más a proteger.

Su implementación

- Tabla global: conjunto ordenado de triples <dominio, objeto, conjunto_derechos> Problemas:

- Matriz de gran tamaño * no cabe en MP

- Difícil agrupar dominios u objetos

- Listas de acceso para objetos (ACL): almacena la matriz por columnas. Asocia a cada objeto una lista ordenada de pares <dominio, conjunto_derechos>.

- Ventaja: Fácil agrupar dominios

- Problema: Saber para un dominio dado, su conjunto de <objeto, conjunto_derechos>

- Listas de capacidades para dominios: almacena la matriz por filas. Asocia a cada dominio una lista ordenada de pares <objeto, conjunto_derechos>

- Cada elemento se denomina capacidad.

- Las listas de capacidades deben protegerse por el SO.

- Cerrojo-Llave:

- Cada objeto tiene una lista de patrones de bits únicos (cerrojos), y cada dominio otra lista (llaves).

- Un proceso en un dominio puede acceder a un objeto si tiene una llave que se corresponde con uno de los cerrojos del objeto.

La ACL se corresponde con necesidades del usuario.

La lista de capacidades se utiliza para localizar información del proceso.

Por Jesús Israel Naranjo Fuentes.

Fuente: Universidad de Granada. (2011). Tema 4: Protección y Seguridad. Mayo 20, 2019, Sitio web: http://lsi.ugr.es/~jlgarrid/so2/pdf/tema4.pdf

Excelente información compañero, buen trabajo ,me parece una información bien investigada y verídica , salu2

ResponderBorrar